Curve carte

Auteur: w | 2025-04-23

Les avantages de la carte Curve. Carte Curve cashback et r compenses S curit de la carte Curve Efficacit de la carte Curve l chelle mondiale Comment obtenir la carte Curve ?

Curve, Curve Une seule carte pour toutes les cartes bancaires .

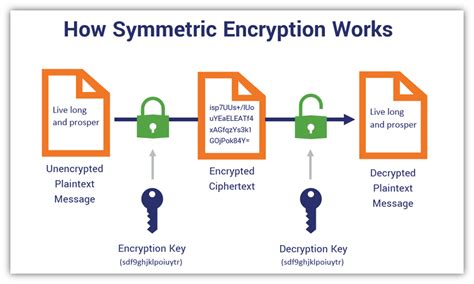

Les clés publiques sont générées à l'aide de cryptographie asymétrique, comme RSA ou Elliptic Curve Cryptography, et sont stockées dans des wallets de cryptomonnaies. Les meilleurs pratiques incluent l'utilisation de wallets froids et la sauvegarde régulière des clés privées. Les risques et les avantages incluent la sécurité accrue des transactions, mais également le risque de perte ou de vol des clés privées. La sécurité des clés publiques est cruciale pour protéger les fonds. Il est essentiel de comprendre les mécanismes de cryptographie pour utiliser les clés publiques de manière sécurisée.

Avis et test de la carte Curve curve carte agr gateur

L'utilisation de clés publiques pour miner des cryptomonnaies avec des logiciels de minage tels que NBMiner sur des systèmes d'exploitation comme Windows 10 soulève des questions de sécurité. Les utilisateurs doivent être prudents lors du partage de leurs clés publiques, similaires à des adresses de cryptomonnaies, car cela peut exposer leurs fonds à des risques. Les clés Elliptic Curve Digital Signature Algorithm (ECDSA) sont considérées comme sécurisées, mais il est essentiel de comprendre les risques et les avantages de leur utilisation. Les avantages incluent la facilité d'utilisation et la flexibilité, mais les risques de piratage et de perte de fonds sont élevés. Il est crucial de prendre des précautions pour protéger les clés et les fonds, comme utiliser des mots de passe forts et des méthodes de sécurité renforcées. Cependant, je demeure sceptique quant à la sécurité totale de ces méthodes et je demande des preuves concrètes de leur efficacité.Curve la carte bancaire pour les

Les clés publiques, c'est un peu comme les adresses de cryptomonnaies, mais pas tout à fait. Elles permettent de vérifier l'identité du propriétaire, mais il faut être prudent lorsqu'on les partage, car elles peuvent être utilisées pour accéder à vos fonds. Les clés publiques sont générées à l'aide de l'algorithme de cryptographie asymétrique, comme RSA ou Elliptic Curve Cryptography, et sont stockées dans des wallets de cryptomonnaies. Il est important de noter que les clés publiques ne sont pas directement liées aux transactions de cryptomonnaies, mais plutôt aux adresses de cryptomonnaies. Les meilleurs pratiques pour utiliser les clés publiques de manière sécurisée incluent l'utilisation de wallets froids, la génération de clés publiques uniques pour chaque adresse de cryptomonnaie, et la sauvegarde régulière des clés privées. Les risques et les avantages de l'utilisation des clés publiques incluent la sécurité accrue des transactions, mais également le risque de perte ou de vol des clés privées. Il faut donc être vigilant et utiliser les clés publiques de manière responsable et sécurisée, en tenant compte des mécanismes de sécurité tels que la cryptographie à clé publique et la gestion des clés privées.. Les avantages de la carte Curve. Carte Curve cashback et r compenses S curit de la carte Curve Efficacit de la carte Curve l chelle mondiale Comment obtenir la carte Curve ? Les avantages de la carte Curve. Carte Curve cashback et r compenses S curit de la carte Curve Efficacit de la carte Curve l chelle mondiale Comment obtenir la carte Curve ? Guide en 6 tapes. Comment ajouter des cartes votre portefeuille Curve ? Comment activer le cashback sur votre carte Curve ? Bonus Comment obtenir la .CURVE LA CARTE QUI REMPLACE TOUTES VOS CARTES

La sécurité des transactions Bitcoin est assurée par des mécanismes tels que les algorithmes de hachage et les clés publiques, qui garantissent l'intégrité et la confidentialité des transactions. Les algorithmes de hachage tels que SHA-256 et les clés publiques basées sur la cryptographie à clé publique, comme les paires de clés Elliptic Curve Digital Signature Algorithm (ECDSA), jouent un rôle crucial dans la protection des transactions. Les LSI keywords tels que 'sécurité des cryptomonnaies', 'protection des transactions', 'intégrité du réseau', 'confidentialité des utilisateurs' et 'système de sécurité' sont essentiels pour comprendre les mécanismes de sécurité de Bitcoin. De plus, les LongTails keywords tels que 'sécurité des transactions Bitcoin', 'algorithmes de hachage', 'clés publiques', 'cryptographie à clé publique', 'décentralisation du réseau' et 'validation des transactions' sont également importants pour évaluer les mécanismes de sécurité de Bitcoin. Il est important de noter que la sécurité des transactions Bitcoin repose également sur la décentralisation du réseau et la validation des transactions par les mineurs.Curve la carte qui remplace toutes vos cartes

La sécurité de la blockchain est un sujet complexe qui nécessite une approche multidisciplinaire. Les protocoles de consensus, tels que le Proof of Work et le Proof of Stake, jouent un rôle crucial dans la validation des transactions et la maintenance de l'intégrité de la blockchain. Cependant, la mise en œuvre de ces protocoles peut être coûteuse et complexe, notamment pour les petits écosystèmes de crypto-monnaies et de tokens. Les algorithmes de cryptage, tels que l'Advanced Encryption Standard et l'Elliptic Curve Digital Signature Algorithm, protègent les données et les transactions contre les accès non autorisés. Mais quels sont les défis liés à la mise en œuvre de ces normes dans les différents écosystèmes de crypto-monnaies et de tokens ? La scalabilité, la décentralisation et la sécurité sont-elles compatibles ? Les normes de sécurité et de décentralisation sont-elles suffisantes pour assurer la confiance et la stabilité des écosystèmes de crypto-monnaies et de tokens ? Les réponses à ces questions sont cruciales pour comprendre les enjeux de la sécurité de la blockchain et pour développer des solutions efficaces pour protéger les écosystèmes de crypto-monnaies et de tokens.Curve Une carte bancaire pour les rassembler

Les clés publiques sont générées à l'aide de cryptographie asymétrique, comme RSA ou Elliptic Curve Cryptography, et sont stockées dans des wallets de cryptomonnaies. Les meilleurs pratiques pour utiliser les clés publiques de manière sécurisée incluent l'utilisation de wallets froids, la génération de clés publiques uniques pour chaque adresse de cryptomonnaie, et la sauvegarde régulière des clés privées. Les risques et les avantages de l'utilisation des clés publiques incluent la sécurité accrue des transactions, mais également le risque de perte ou de vol des clés privées. Il est important de partager les clés publiques avec prudence, car elles peuvent être utilisées pour accéder à vos fonds. Les clés publiques sont liées aux transactions de cryptomonnaies, car elles permettent de vérifier l'identité du propriétaire d'une adresse de cryptomonnaie. Les LSI keywords associés aux clés publiques incluent la cryptographie asymétrique, les wallets de cryptomonnaies, la sécurité des transactions, et la gestion des clés privées. Les LongTails keywords associés aux clés publiques incluent la génération de clés publiques uniques, la sauvegarde des clés privées, et l'utilisation de wallets froids pour sécuriser les transactions de cryptomonnaies.. Les avantages de la carte Curve. Carte Curve cashback et r compenses S curit de la carte Curve Efficacit de la carte Curve l chelle mondiale Comment obtenir la carte Curve ? Les avantages de la carte Curve. Carte Curve cashback et r compenses S curit de la carte Curve Efficacit de la carte Curve l chelle mondiale Comment obtenir la carte Curve ? Guide en 6 tapes. Comment ajouter des cartes votre portefeuille Curve ? Comment activer le cashback sur votre carte Curve ? Bonus Comment obtenir la .Commentaires

Les clés publiques sont générées à l'aide de cryptographie asymétrique, comme RSA ou Elliptic Curve Cryptography, et sont stockées dans des wallets de cryptomonnaies. Les meilleurs pratiques incluent l'utilisation de wallets froids et la sauvegarde régulière des clés privées. Les risques et les avantages incluent la sécurité accrue des transactions, mais également le risque de perte ou de vol des clés privées. La sécurité des clés publiques est cruciale pour protéger les fonds. Il est essentiel de comprendre les mécanismes de cryptographie pour utiliser les clés publiques de manière sécurisée.

2025-04-12L'utilisation de clés publiques pour miner des cryptomonnaies avec des logiciels de minage tels que NBMiner sur des systèmes d'exploitation comme Windows 10 soulève des questions de sécurité. Les utilisateurs doivent être prudents lors du partage de leurs clés publiques, similaires à des adresses de cryptomonnaies, car cela peut exposer leurs fonds à des risques. Les clés Elliptic Curve Digital Signature Algorithm (ECDSA) sont considérées comme sécurisées, mais il est essentiel de comprendre les risques et les avantages de leur utilisation. Les avantages incluent la facilité d'utilisation et la flexibilité, mais les risques de piratage et de perte de fonds sont élevés. Il est crucial de prendre des précautions pour protéger les clés et les fonds, comme utiliser des mots de passe forts et des méthodes de sécurité renforcées. Cependant, je demeure sceptique quant à la sécurité totale de ces méthodes et je demande des preuves concrètes de leur efficacité.

2025-03-28La sécurité des transactions Bitcoin est assurée par des mécanismes tels que les algorithmes de hachage et les clés publiques, qui garantissent l'intégrité et la confidentialité des transactions. Les algorithmes de hachage tels que SHA-256 et les clés publiques basées sur la cryptographie à clé publique, comme les paires de clés Elliptic Curve Digital Signature Algorithm (ECDSA), jouent un rôle crucial dans la protection des transactions. Les LSI keywords tels que 'sécurité des cryptomonnaies', 'protection des transactions', 'intégrité du réseau', 'confidentialité des utilisateurs' et 'système de sécurité' sont essentiels pour comprendre les mécanismes de sécurité de Bitcoin. De plus, les LongTails keywords tels que 'sécurité des transactions Bitcoin', 'algorithmes de hachage', 'clés publiques', 'cryptographie à clé publique', 'décentralisation du réseau' et 'validation des transactions' sont également importants pour évaluer les mécanismes de sécurité de Bitcoin. Il est important de noter que la sécurité des transactions Bitcoin repose également sur la décentralisation du réseau et la validation des transactions par les mineurs.

2025-04-07La sécurité de la blockchain est un sujet complexe qui nécessite une approche multidisciplinaire. Les protocoles de consensus, tels que le Proof of Work et le Proof of Stake, jouent un rôle crucial dans la validation des transactions et la maintenance de l'intégrité de la blockchain. Cependant, la mise en œuvre de ces protocoles peut être coûteuse et complexe, notamment pour les petits écosystèmes de crypto-monnaies et de tokens. Les algorithmes de cryptage, tels que l'Advanced Encryption Standard et l'Elliptic Curve Digital Signature Algorithm, protègent les données et les transactions contre les accès non autorisés. Mais quels sont les défis liés à la mise en œuvre de ces normes dans les différents écosystèmes de crypto-monnaies et de tokens ? La scalabilité, la décentralisation et la sécurité sont-elles compatibles ? Les normes de sécurité et de décentralisation sont-elles suffisantes pour assurer la confiance et la stabilité des écosystèmes de crypto-monnaies et de tokens ? Les réponses à ces questions sont cruciales pour comprendre les enjeux de la sécurité de la blockchain et pour développer des solutions efficaces pour protéger les écosystèmes de crypto-monnaies et de tokens.

2025-03-29